Istraživači kompanije Kaspersky prate hakerske kampanje grupe DeathStalker od 2018. godine. Nedavno sprovedene analize ukazuju da je ova grupa tokom 2022. godine unapredila svoj VileRAT – set alata za napade na trgovce kriptovalutama i kompanije za razmenu stranih valuta u Bugarskoj, Nemačkoj, Kuvajtu, UAE, Rusiji, na Kipru, Malti i Grenadi.

DeathStalker je ozloglašena plaćenička hakerska grupa, specijalizovana za napredne pretnje (APT), koju uglavnom angažuju za ciljane napade na advokatske firme i finansijske organizacije. Napadi ove grupe se izdvajaju po tome što ne deluje da su politički ili finansijski motivisani.

Istraživači kompanije Kaspersky su 2020. godine objavili profil DeathStalker grupe i njenih zlonamernih aktivnosti, uključujući hakerske kampanje Janicab, Evilnum, PowerSing i PowerPepper. Sredinom 2020, otkrili su novu infekciju, koja se veoma teško uočava, zasnovanu na VileRAT Python dodatku. Od tada se pomno prate aktivnosti ove grupe, a ove godine je otkriveno da širom sveta agresivno napadaju kompanije za razmenu stranih valuta (FOREX) i kompanije za trgovinu kriptovalutama.

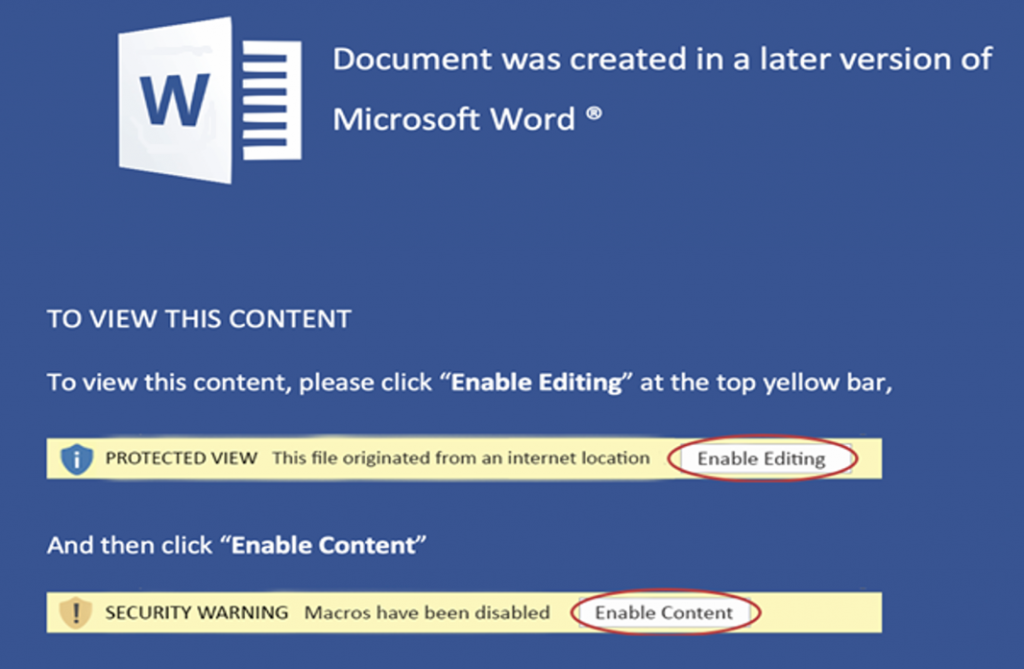

VileRAT se uglavnom aktivira nakon složenog lanca infekcije, koji počinje sa ciljanim fišing mejlovima. Ovog leta, napadači su koristili i čet-botove za slanje zlonamernih dokumenata na sajtovima ciljanih kompanija. Dokumenti DOCX u imenu, osim naziva kompanije, često sadrže reči „usklađenost” (compliance) ili „žalba” (complaint), što sugeriše da napadači zloupotrebljavaju zahtev za identifikaciju ili prijavu problema.

Zlonamerna DOCX poruka

Kampanja VileRAT se izdvaja od prethodnih napada po sofisticiranosti korišćenih alata, ogromnoj infrastrukturi u poređenju sa prethodnim kampanjama, brojnim tehnikama maskiranja tokom napada, kao i kontinuiranoj aktivnosti od 2020. godine. Sve ukazuje da grupa DeathStalker ulaže ogromne napore da razvije i održi pristup odabranim metama. Mogući ciljevi napada variraju od prikupljanja podataka, povraćaja imovine, podrške u pravnim sporovima, pa sve do zaobilaženja sankcija, ali ne deluje da je motivisano direktnom finansijskom dobiti.

Istraživači kompanije Kaspersky utvrdili su da VileRAT ne targetira određene zemlje, već nasumično napada po celom svetu. Napadnute su kompanije i organizacije u Bugarskoj, Nemačkoj, Kuvajtu, UEA i Rusiji, na Kipru i Malti i Grenadi. Zanimljivo je da i mete variraju od startap-a do poznatih lidera u različitim industrijama.

„Od kada ih pratimo, cilj grupe DeathStalker je da izbegnu detekciju, a VileRAT kampanja je sve podigla na viši nivo: to je nesumnjivo najsloženija i najbolje maskirana kampanja ove grupe koju smo do sada identifikovali. Verujemo da su njihove taktike i prakse dovoljno efikasne (i pokazalo se da jesu) da deluju na ’slabe’ mete koje možda nemaju dovoljno iskustva da izdrže takvu vrstu odlučnosti, ili im bezbednost organizacije nije jedan od prioriteta, ili su često u interakciji sa trećim stranima kojima bezbednost nije prioritet,“ rekao je Pjer Delšer, senior istraživač bezbednosti u GReAT timu kompanije Kaspersky.

Pročitajte više o VileRAT-u i njihovim tehnikama izbegavanja detekcije na blogu Securelist.

Da biste zaštitili svoju organizaciju od napada poput VileRAT-a, stručnjaci kompanije Kaspersky preporučuju sledeće:

- Obezbedite pristup najnovijim obaveštajnim podacima o sajber pretnjama (TI) vašem bezbednosnom (SOC) timu. Kaspersky Threat Intelligence Portal je jedinstvena tačka pristupa za TI, sa svim podacima o sajber napadima i uvidima koje je Kaspersky prikupio u poslednjih 20 godina. Kako bi pomogao preduzećima da se efikasno odbrane u ovim turbulentnim vremenima, Kaspersky je najavio besplatan pristup ovim nezavisnim, redovno ažuriranim informacijama iz celog sveta o tekućim sajber napadima i pretnjama. Zatražite pristup onlajn.

- Unapredite veštine svog tima za sajber bezbednost, koristeći Kaspersky onlajn obuku koju su razvili stručnjaci GReAT tima, kako bi bili spremni da se suoče sa najnovijim ciljanim pretnjama.

- Koristite EDR rešenje za preduzeća, kao što je Kaspersky EDR Expert.

- Implementirajte korporativno-bezbednosno rešenje koje detektuje napredne pretnje na mreži kompanije u ranim fazama, poput Kaspersky Anti Targeted Attack Platforme.

- Podignite svest svog tima o bezbednosnim pretnjama, uz primenu praktičnih veština koristeći alate kao što je Kaspersky Automated Security Awareness Platforma, jer mnogi ciljani napadi počinju tehnikama socijalnog inženjeringa, poput fišinga.